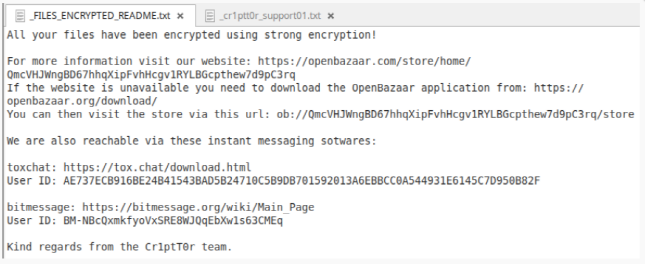

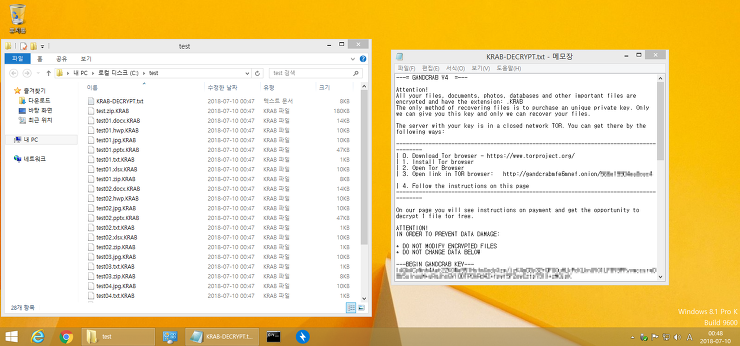

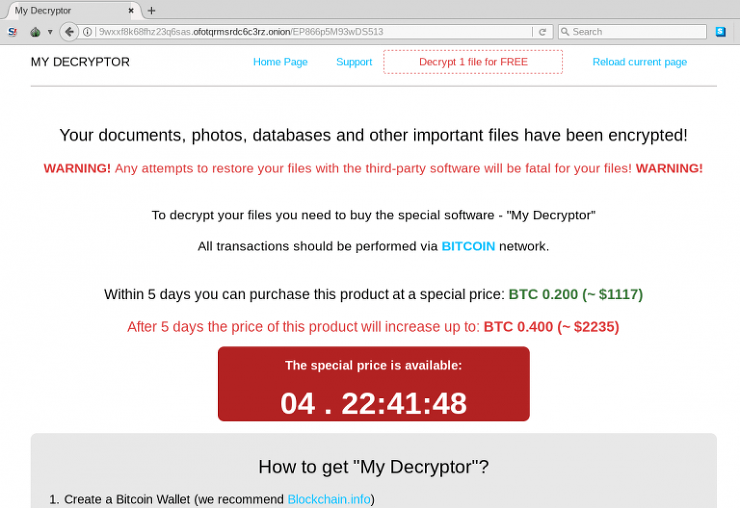

Cr1ptT0r Ransomware Infects D-Link NAS Devices, Targets Embedded Systems 임베디드 시스템용으로 제작된 새로운 랜섬웨어인 Cr1ptT0r가 인터넷에 노출된 NAS 장비를 노리는 것으로 나타났습니다. Cr1ptT0r는 한 사용자가 D-Link DNS-320 장비가 랜섬웨어에 감염된 것을 Bleeping Computer 측에 제보하여 알려졌습니다. D-Link는 DNS-320 제품을 더 이상 판매하지 않지만, 제품 페이지에는 아직까지 지원되는 것으로 표시되었습니다. 하지만 최신 펌웨어는 2016년에 출시되었으며, 이 장비를 해킹하는데 사용할 수 있는 많은 알려진 버그들이 존재하는 상태입니다. 아직까지 자세한 정보는 밝혀지지 않았지만, 이 랜섬웨어의 공격..