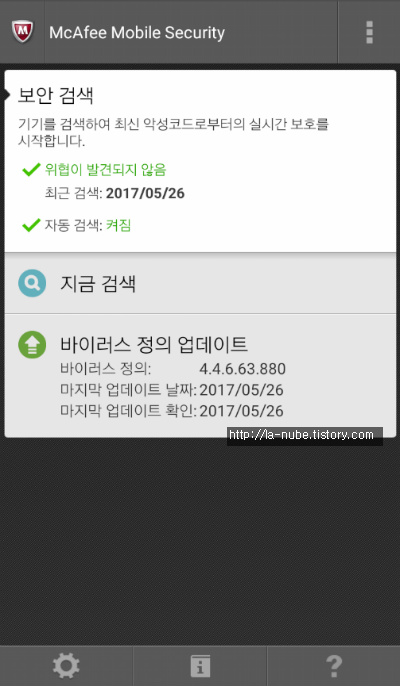

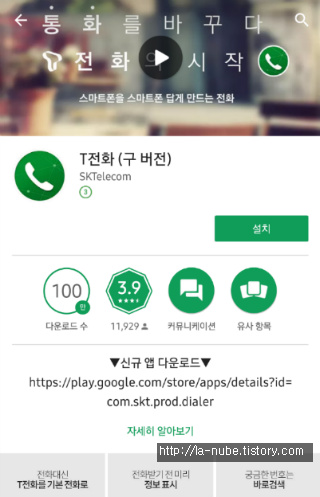

이스트시큐리티(ESTsecurity)의 알약 안드로이드가 2.0 버전으로 업데이트되면서 앱의 이름이 알약M으로 바뀌고 UI가 크게 달라지는 등 많은 변화가 있었습니다. * '알약 안드로이드'에서 추천 설정! : http://la-nube.tistory.com/152 * 알약 안드로이드 1.0 → 알약M 2.0 베타 테스트 참가 (+추가) : http://la-nube.tistory.com/231 * 이스트시큐리티 알약M v2.0.3.11 업데이트 : http://la-nube.tistory.com/367 게다가 2018년 3월에 발표된 국제 테스트인 AV-Comparatives에서 이스트시큐리티의 모바일 알약 제품은 테스트에 참가한 204개 모바일 백신 중 최종 진단율 99.9%로, 공동 29위를 기록하..