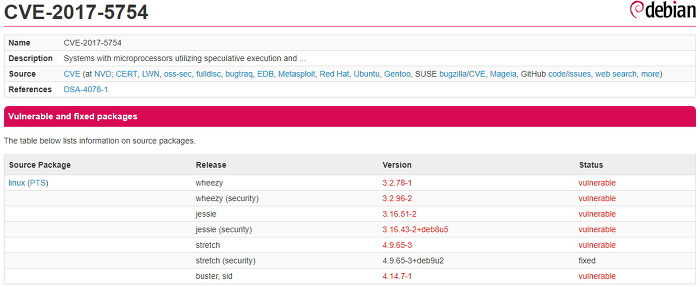

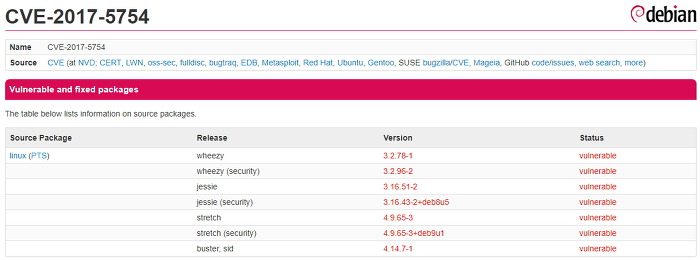

Microsoft has released a security update on January 3 that mitigates security issue in several modern CPUs. This update comes with new requirements that might break compatibility with specialized applications such as security products. 마이크로소프트(MS)가 인텔, ARM, AMD CPU의 멜트다운 & 스펙터 취약점을 '완화(경감)'하는 패치를 1월 3일에 내놓았습니다. 이 업데이트는 백신 제품과 같은 특별한 앱과의 호환성을 망가뜨릴 수 있어서 새로운 요구사항이 존재합니다. As per Microsoft’s require..